Ta bort viruset CerberTear (Enkel Borttagningsguide)

CerberTear Borttagningsguide för virus

Vad är CerberTear ransomware?

Ska man beöva vara rädd för CerberTear ransomware?

CerberTear-viruset verkar testa sina muskler kring Cerbers dåliga rykte och vilja framstås som mer skrämmande i användarnas ögon. Dess namn påminner oss om HiddenTear ransomware och i själva verket har båda dessa virus liknande kod, eftersom CerberTear baseras på HiddenTear, vilket är ett ransomware som används i utbildningssyften. Dessvärre missbrukar hackare denna information och använder den i skadliga syften; det är så här detta ransomware har utformats. För att vara mer skrämmande utan att behöva anstränga sig så mycket, har utvecklarna namngett programmet efter Cerber-viruset. Då flera Cerber-versioner nyligen lanserades en efter en, tror kanske användare att denna version är den riktiga. Men“Tear”-versionen är bara en dålig kopia av detta virus och kommer troligen kunna dekrypteras. Låt oss nu förklara hur detta virus fungerar.

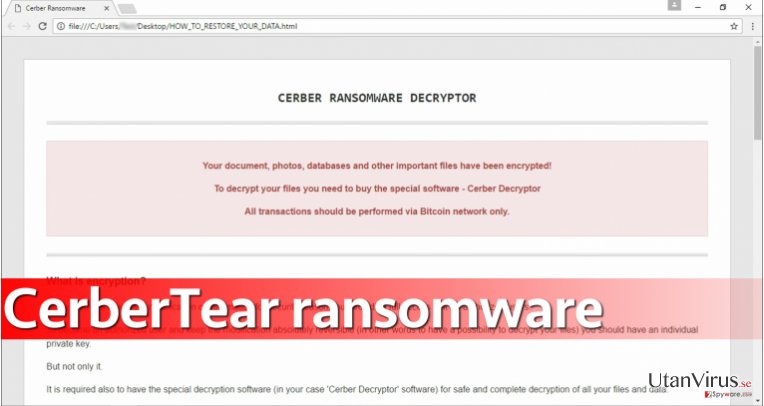

När viruset har installerats, börjar det att skanna systemet efter särskilda filändelser (nedan finns en fullständig lista över filändelser) och krypterar alla filer som har dessa. Till de krypterade filerna läggs sedan filändelsen .cerber till efter den ursprungliga, t.ex. song.mp4 file –> song.mp4.cerber. Det riktiga viruset ändrar dock skrivbordsbilden, men det gör inte denna falska version utan den utlöser bara ransom-meddelandet HOW_TO_RESTORE_YOUR_DATA.html (detta finns i varje mapp med krypterade filer), vilket presenterar Cerber Ransomware Decryptor. Detta ransom-meddelande ser inte ut som det riktiga på något sätt. Precis som det riktiga, uppmanar det användaren att betala lösensumman i Bitcoins via webbläsaren Tor. Det handlar om 0.4 Bitcoin (runt 285 USD). Vi uppmuntrar dig att testa alla metoder för dataåterställning som beskrivs nedan, innan du ens börjar fundera på att betala lösensumman.

Målfiltyper: .aaf, .aepx, .aet, .ai, .aif, .accdb, .aep, .as, .asf, .asx, .avi, .asp, .bmp, .c, .csv, .class, .cpp, .cs, .dat, .db, .dbf, .doc, .docx, .docb, .docm, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .eps, .fla, .flv, .gif, .grle, .game, .h, .idml, .indl, .indt, .inx, .jar, .java, .jpeg, .iff, .indb, .indd, .jpg, .m3u, .m3u8, .m4u, .max, .mlx, .mov, .mdb, .mid, .mp3, .mp4, .mpg, .msg, .mpa, .mpeg, .pdb, .pdf, .php, .plb, .pmd, .png, .pot, .potm, .potx, .ppam, .ppt, .pptm, .pptx, .rtf, .sav, .sdf, .ses, .prel, .prproj, .ps, .psd, .ra, .raw, .ppj, .pps, .ppsm, .ppsx, .rb, .sldm, .sldx, .slot, .spv, .sql, .sv5, .3dm, .3g2, .3gp, .svg, .swf, .tif, .txt, .vcf, .vob, .wps, .xla, .xlam, .wav, .wma, .wmv, .wpd, .xll, .xlm, .xls, .xlsb, .xltx, .xltm, .xlw, .xqx, .xlsx, .xlt.

Hur tog sig viruset in i din PC?

Även om du först tänker att ”Nä, det gjorde jag inte!”, vänligen läs detta avsnitt noggrant. Ransomware använder trojaner för att ta sig in i datorer utan att identifieras som ett farligt objekt. Det betyder att utvecklare av ransomware uppmanar offren att öppna filer som ser säkra ut, för att de innehåller viktig information. Typiskt sett, skapar bedragare mejl som ser legitima ut för att lura sina offer; de imiterar anställda på kända och tillförlitliga företag och skriver i deras ställe, vilket är olagligt. De låtsas att leverera relevant information, medan de i själva verket skickar skadliga koder i e-postbilagor med namn som ”Faktura” (eng: “Invoice”), “CV”, (”Utbetalning” (eng: “Payment”) eller ”Viktig_information” (eng: “Urgent_information”. Vänligen, öppna inte sådana bilagor, utan kontrollera avsändaren först. Om du tvivlar på om avsändaren verkligen är en anställd på ett visst företag, kontrollera företagets webbsida. Det är högt osannolikt att e-postadressen johnbell27294@protonmail.ru tillhör en officiell företrädare för ett legitimt företag. Som du säkert vet, ser officiella e-posadresser ut på liknande sätt – [förnamn.efternamn]@[företagets webbsida]. Håll dig borta från mejl som kommer från suspekta avsändare och öppna absolut inte de bilagor som medföljer!

Hur tar man bort CerberTear ransomware?

Detta avsnitt handlar om metoder för borttagning av CerberTear och dekryptering av .cerber-filer. Först måste du ta bort CerberTear innan du försöker att återställa dina filer. Använd ett starkt och tillförlitligt program som FortectIntego. Gör sedan en säkerhetskopia av den krypterade datan och exportera den till en bärbar lagringsenhet (USB eller liknande). Följ sedan instruktionerna för dataåterställning under denna artikel. Du kanske lyckas att återställa dina filer utan att behöva betala lösensumman, så sätt igång nu!

Manuell CerberTear Borttagningsguide för virus

Utpressningsprogram: Manuell borttagning av utpressningsprogram (ransomware) i Felsäkert läge

Viktigt! →

Manuell borttagning kan vara för komplicerad för vanliga datoranvändare. Det krävs avancerade IT-kunskaper för att utföras korrekt (om viktiga systemfiler tas bort eller skadas kan det leda till att Windows totalt förstörs), och det kan också ta flera timmar att genomföra. Därför rekommenderar vi starkt att du istället använder den automatiska metoden som visas ovan.

Steg 1. Starta Felsäkert Läge med Nätverk

Manuell borttagning av skadeprogram bör utföras i felsäkert läge.

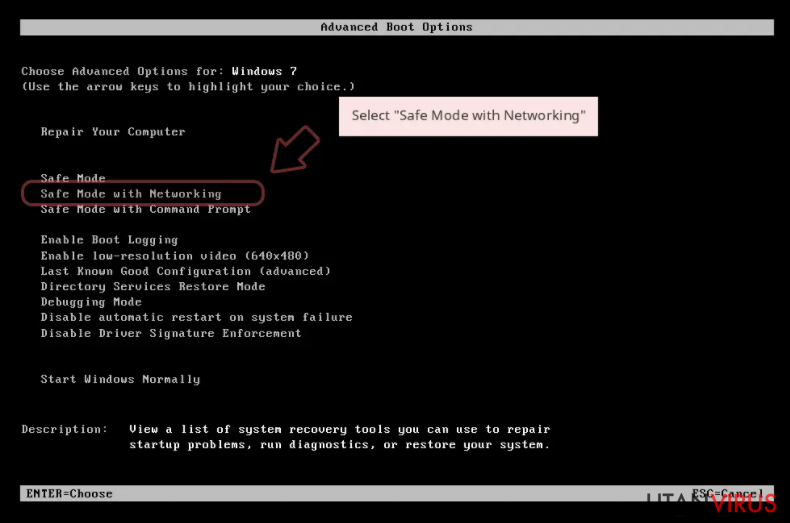

Windows 7 / Vista / XP

- Klicka på Start > Stäng av > Starta om > OK.

- När datorn blir aktiv börjar du trycka på F8-knappen (om det inte fungerar kan du prova F2, F12, Del, osv. – det beror på din moderkortsmodell) flera gånger tills du ser fönstret Avancerade startalternativ.

- Välj Felsäkert läge med Nätverk från listan.

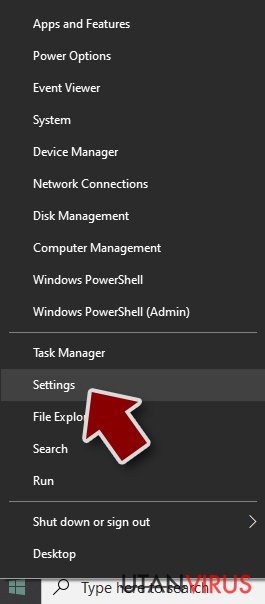

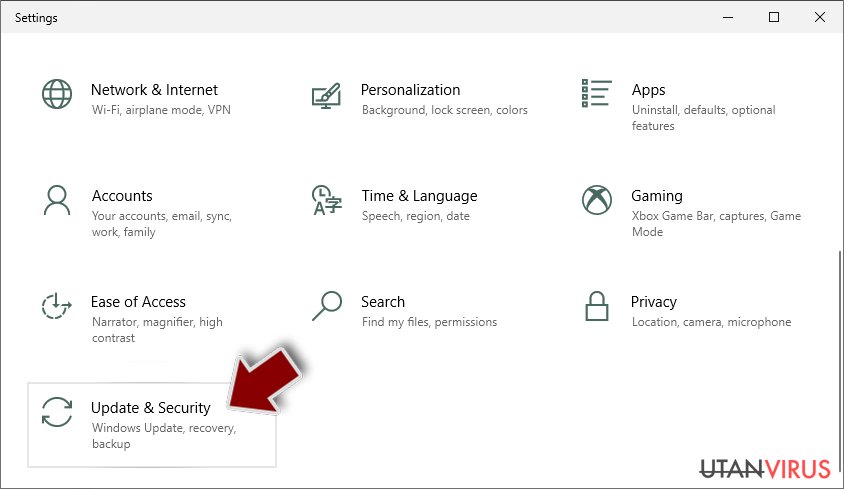

Windows 10 / Windows 8

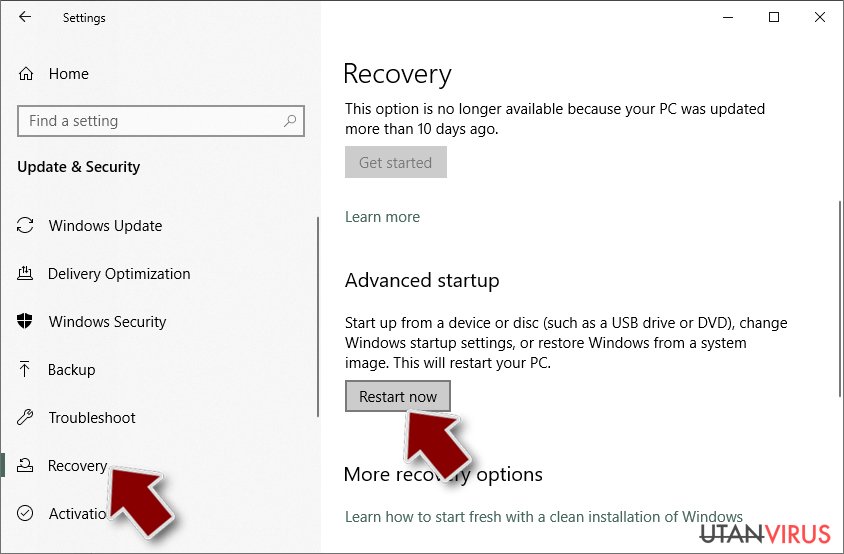

- Högerklicka på Start-knappen och välj Inställningar.

- Bläddra ner och välj Uppdatering & Säkerhet.

- Till vänster i fönstret väljer du Återhämtning.

- Bläddra nu nedåt för att hitta sektionen Avancerad start.

- Klicka på Starta om nu.

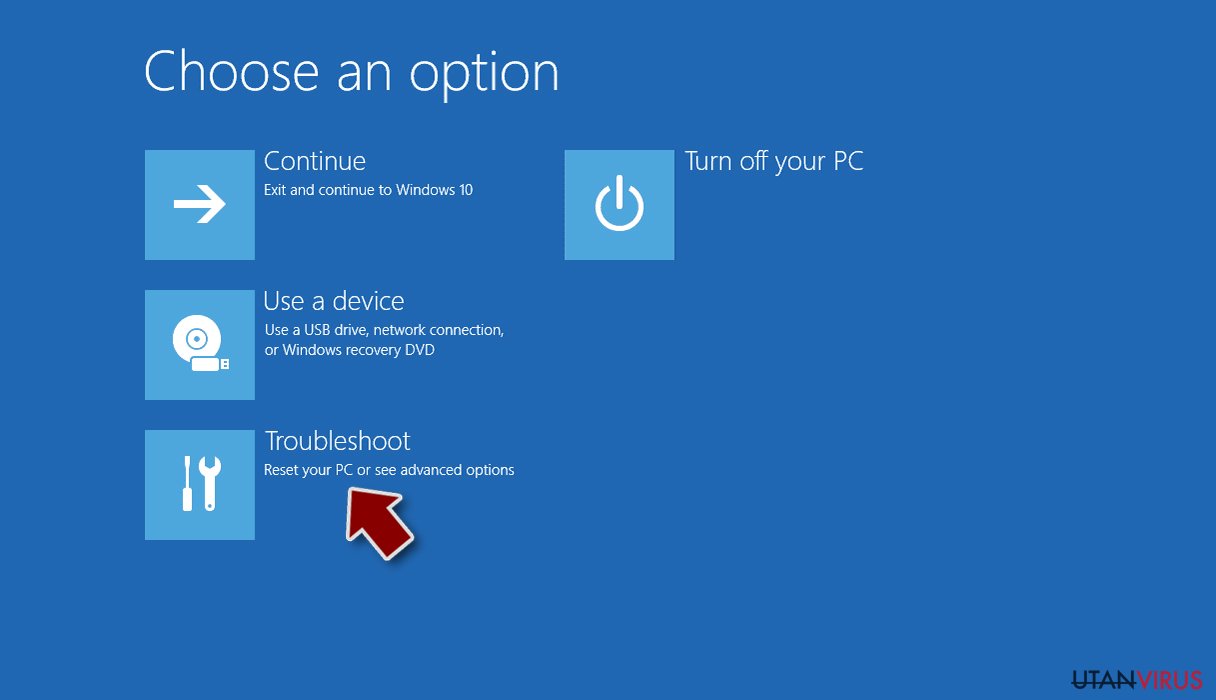

- Välj Felsök.

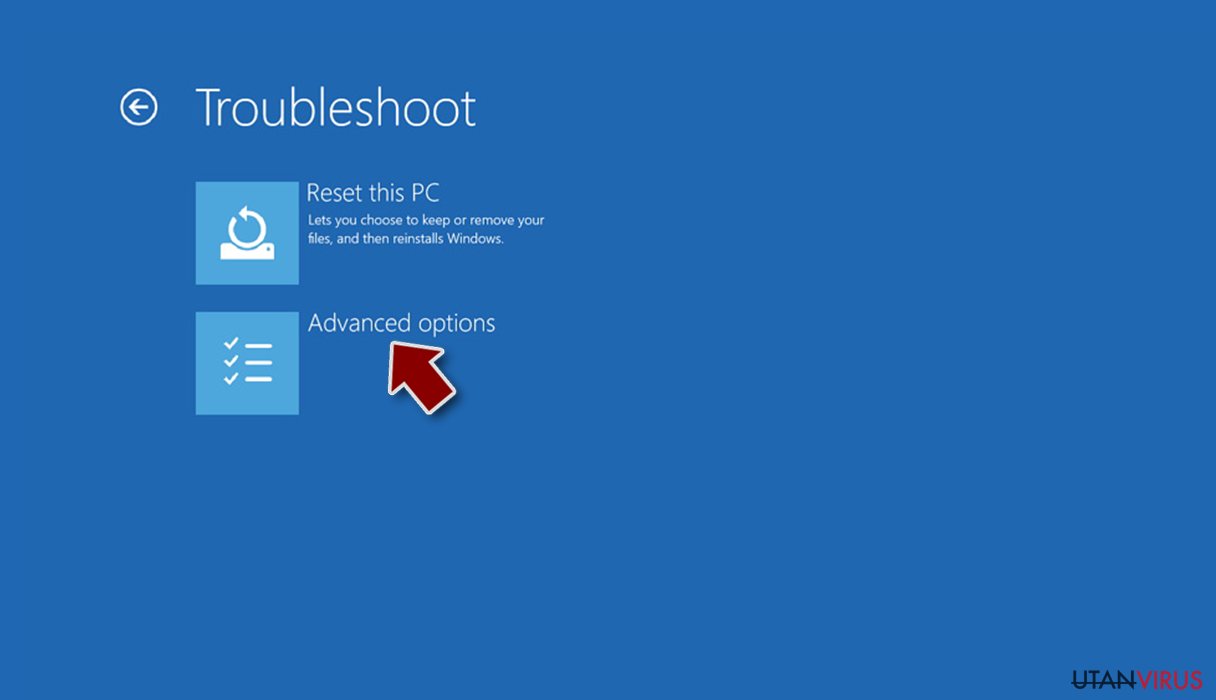

- Gå till Avancerade alternativ.

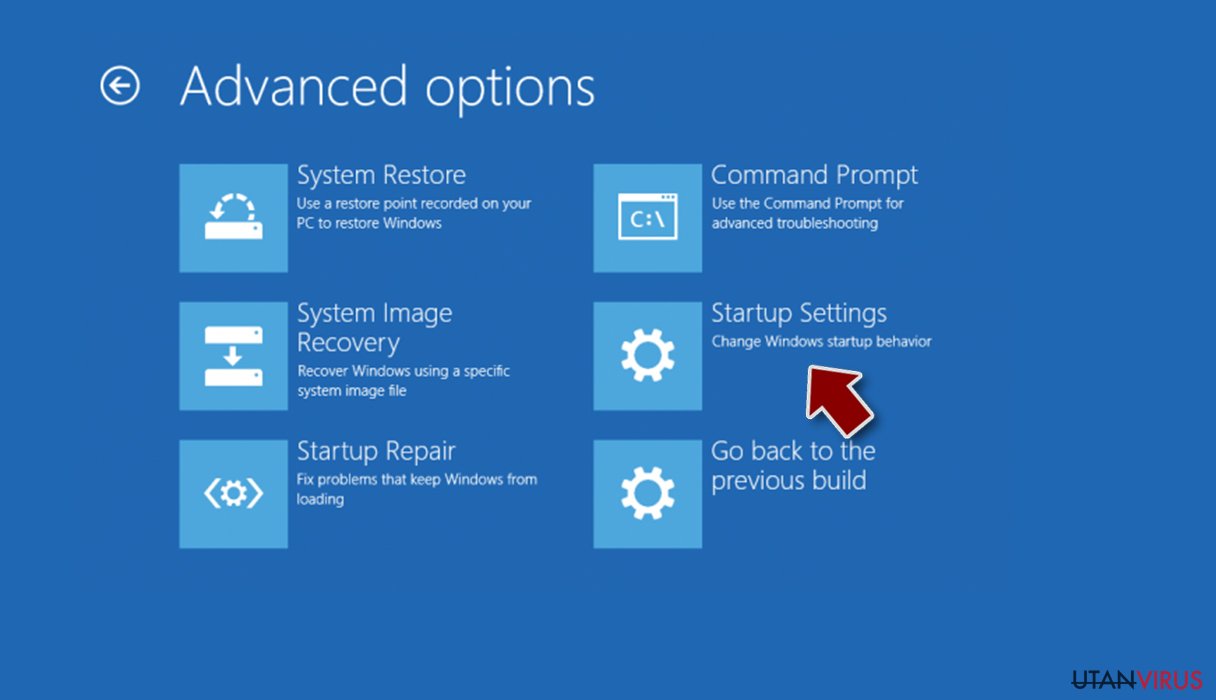

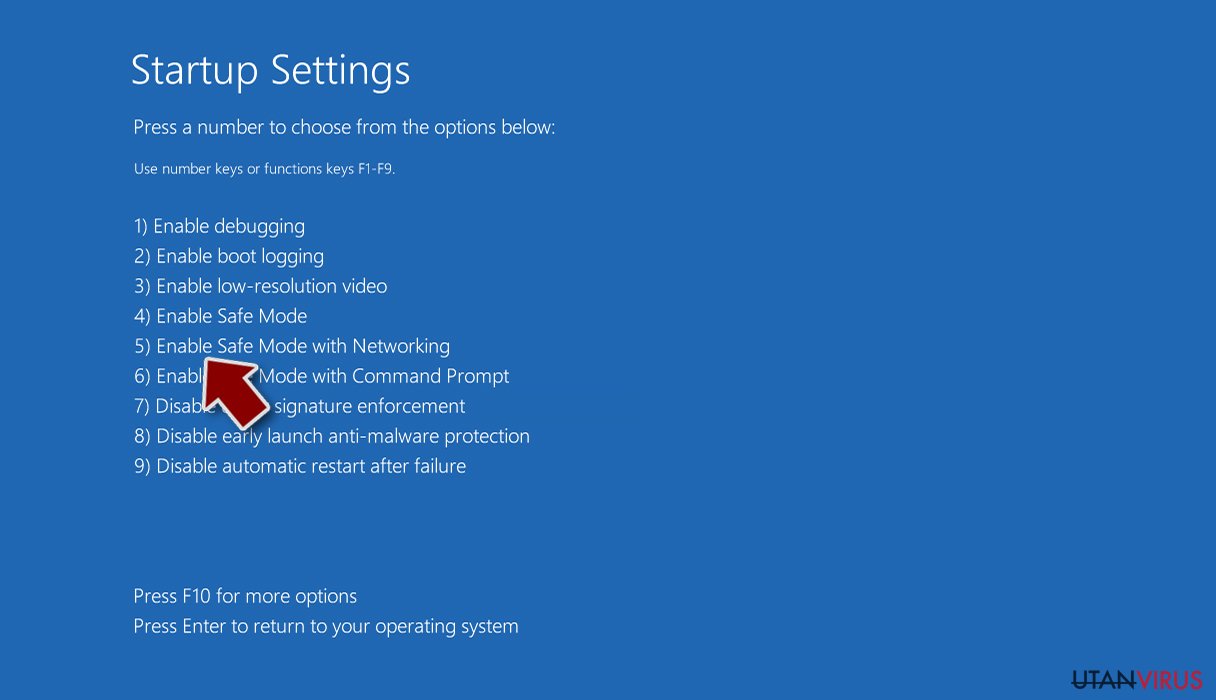

- Välj Inställningar för uppstart.

- Tryck på Starta om.

- Tryck nu på 5 eller klicka på 5) Aktivera felsäkert läge med nätverk.

Steg 2. Stäng av alla skumma processer

Windows Aktivitetshanteraren är ett användbart verktyg som visar alla processer som körs i bakgrunden. Om skadlig kod kör en process måste du stänga av den:

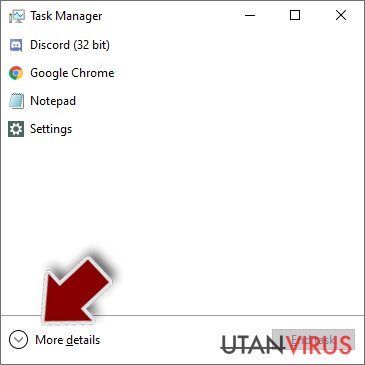

- Tryck Ctrl + Shift + Esc på tangentbordet för att öppna Windows Aktivitetshanteraren.

- Tryck på Fler detaljer.

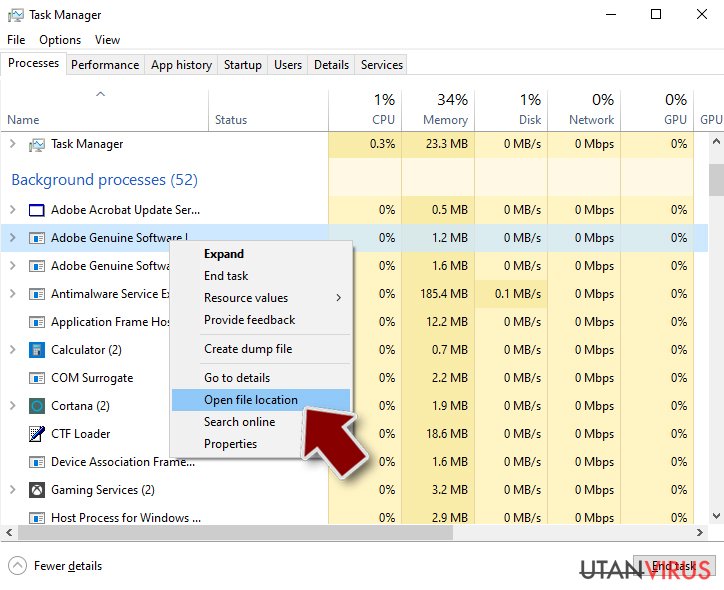

- Bläddra ner till Bakgrundsprocesser och leta efter något misstänkt.

- Högerklicka och välj Öppna filplats.

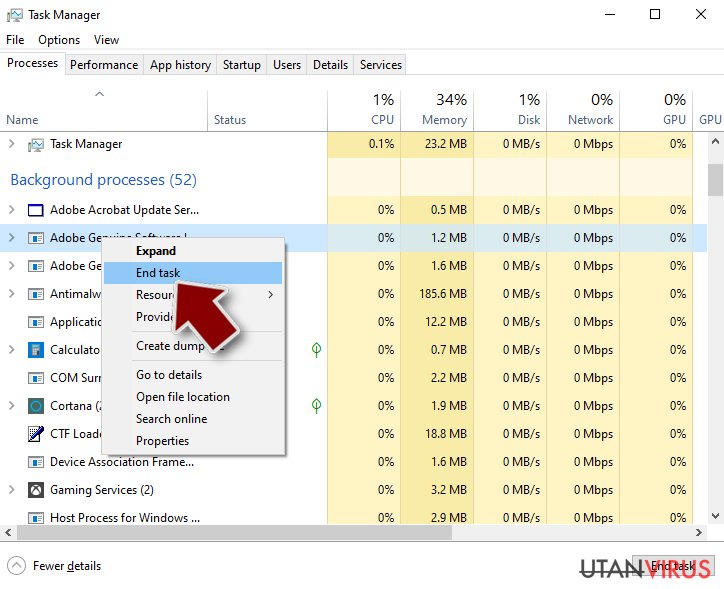

- Gå tillbaka till processen, högerklicka och välj Avsluta aktivitet.

- Radera innehållet i den skadliga mappen.

Steg 3. Kontrollera start av programmet

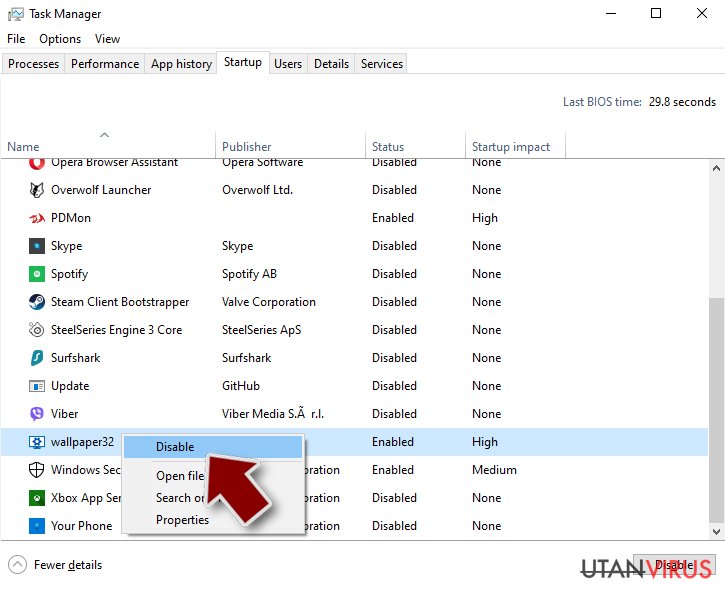

- Ctrl + Shift + Esc på tangentbordet för att öppna Windows Aktivitetshanteraren.

- Gå till fliken Uppstart.

- Högerklicka på det misstänkta programmet och välj Inaktivera.

Steg 4. Radera virusfiler

Malware-relaterade filer kan finnas på olika ställen i din dator. Här finns instruktioner som kan hjälpa dig att hitta dem:

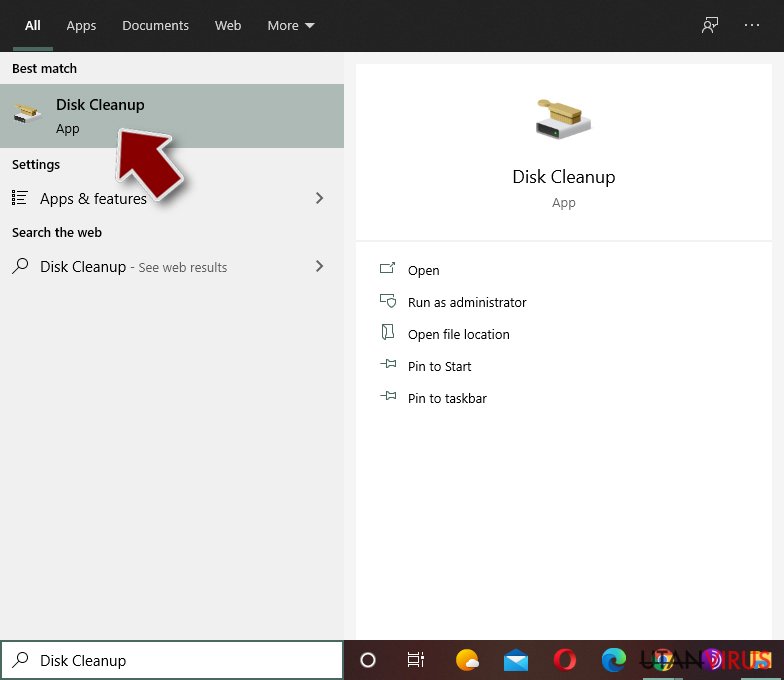

- Skriv in Diskrensning i Windows-sökningen och tryck på Enter.

- Välj den enhet du vill rensa (C: är din huvudenhet som standard och är troligtvis den enhet som innehåller skadliga filer).

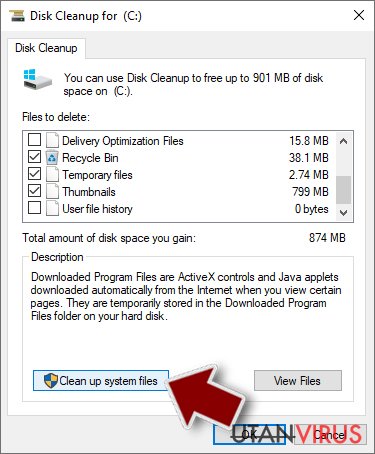

- Bläddra i listan Filer som ska raderas och välj följande:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Välj Rensa upp systemfiler.

- Du kan också leta efter andra skadliga filer som är gömda i följande mappar (skriv dessa sökord i Windows Sökbar och tryck på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

När du är klar startar du om datorn i normalt läge.

Ta bort CerberTear med System Restore

-

Steg 1: Starta om din dator i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicka på Start → Shutdown → Restart → OK.

- När din dator blir aktiv så trycker du F8 upprepade gånger tills du ser fönstret Advanced Boot Options.

-

Välj Command Prompt från listan

Windows 10 / Windows 8- Tryck på knappen Power vid Windows inloggningsskärm. Tryck och håll nu ned Shift på ditt skrivbord och klicka på Restart..

- Välj nu Troubleshoot → Advanced options → Startup Settings och tryck avslutningsvis på Restart.

-

När din dator blir aktiv så väljer du Enable Safe Mode with Command Prompt i fönstret Startup Settings.

-

Steg 2: Återställ dina systemfiler och inställningar

-

När fönstret Command Prompt dyker upp så skriver du in cd restore och klickar Enter.

-

Skriv nu in rstrui.exe och tryck på Enter igen..

-

När ett nytt fönster dyker upp klickar du på Next och väljer en återställningspunkt från innan infiltrationen av CerberTear. Efter att ha gjort det klickar du på Next.

-

Klicka nu på Yes för att starta systemåterställningen.

-

När fönstret Command Prompt dyker upp så skriver du in cd restore och klickar Enter.

Bonus: Återställ din data

Guiden ovan ska hjälpa dig att ta bort CerberTear från din dator. För att återställa dina krypterade filer, rekommenderar vi dig att använda en detaljerad guide utfärdad av utanvirus.se-säkerhetsexperterOm dina filer är krypterade genom CerberTear, finns flera sätt att återställa dem

Testa Data Recovery Pro

Först föreslår vi att du testar HiddenTear Decryptor som presenteras nedan. Om detta inte lyckas att återställa dina filer, föreslår vi att du testar följande återställningsverktyg:

- Ladda ner Data Recovery Pro;

- Följ anvisningarna i Installation av Data Recovery och installera programmet på din dator

- Öppna det och skanna din dator efter filer som är krypterade genom CerberTear-ransomware;

- Återställ dem

Testa HiddenTear Decryptor

Säkerhetsforskaren Michael Gillespie har lanserat ett program som kan dekryptera filer som har krypterats av varianter av HiddenTear ransomware. Vi rents. Vi rekommenderar att du laddar ner det nu.

Avslutningsvis så bör du tänka på skydd mot krypto-gisslanprogram. För att skydda din dator från CerberTear och andra gisslanprogram så ska du använda ett välrenommerat antispionprogram, såsom FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes

Rekommenderat För Dig

Låt inte myndigheterna spionera på dig

Myndigheterna har många problemområden gällande att spåra användares information och spionera på invånare så du bör komma ihåg detta och lära dig mer om skuggig informationsinsamling. Undvik oönskad spårning från myndigheterna och spionering genom att bli helt anonym på nätet.

Du kan välja en annorlunda geografisk plats när du kopplar upp dig och få tillgång till vilket innehåll som helst, oavsett geografiska begränsningar. Du kan enkelt njuta av internetuppkopplingen utan risk av att bli hackad om du använder dig av en Private Internet Access VPN.

Ta kontroll över informationen som kan nås av styrelser och andra oönskade parter och surfa online utan att spioneras på. Även om du inte är inblandad i olagliga aktiviteter och litar på dina tjänster och plattformer så är det nödvändigt att aktivt skydda din integritet och ta försiktighetsåtgärder genom en VPN-tjänst.

Säkerhetskopiera filer för senare användning i fall malware-attacker uppstår

Mjukvaruproblems skapade av skadeprogram eller direkt dataförlust på grund av kryptering kan leda till problem med din enhet eller permanent skada. När du har ordentliga aktuella säkerhetskopior kan du enkelt ta igen dig om något sådant skulle hända och fortsätta med ditt arbete.

Det är viktigt att skapa uppdateringar för dina säkerhetskopior efter ändringar så att du kan fortsätta var du var efter att skadeprogram avbryter något eller skapar problem hos din enhet som orsakar dataförlust eller prestandakorruption.

När du har den senaste versionen av varje viktigt dokument eller projekt kan du undvika mycket frustration. Det är praktiskt när skadeprogram kommer från ingenstans. Använd Data Recovery Pro för systemåterställning.