Ta bort TeslaCrypt 3.0 (Gratis Guide)

TeslaCrypt 3.0 Borttagningsguide

Vad är TeslaCrypt 3.0?

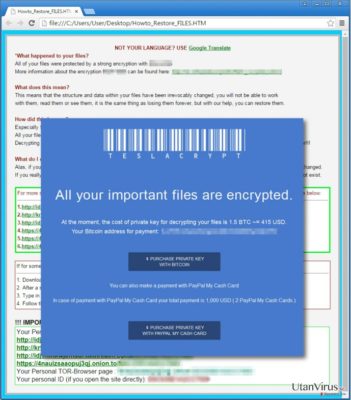

TeslaCrypt 3.0 är den senaste varianten av TeslaCrypt ransomware. Detta virus fungerar precis som alla andra Ransomware – det krypterar offrets filer och ber offret att betala en lösensumma i utbyte mot en dekrypteringsnyckel. I denna artikel kommer vi att diskutera hur detta virus fungerar, hur kan det komma in i din dator och hur du tar bort TeslaCrypt 3.0.

Hur fungerar TeslaCrypt 3.0?

När TeslaCrypt 3.0 viruset kommer in i datorsystemet, utför det tyst några operationer för att sätta upp allt och förbereda sig för krypteringsprocessen. Först av allt placerar den en exe-fil i datorsystemet och sedan lägger den till ett autorun nyckelvärdet (enligt uppgift kallas den meryHmas.in), som säkerställer att denna skadliga process startar sig nästa gång datorn startas. Efter nästa omstart av systemet startar den den katastrofala krypteringsprocessen som skannar din dator, letar upp personliga filer och krypterar dem så man inte längre kan komma åt dem. Detta virus förändrar namnen på de krypterade filerna genom att lägga till en av följande filändelser – .XXX, .TTT, .CCC, .VVV, .MP3 eller .MICRO.

När krypteringsprocessen är avslutad kommer detta Ransomware lämna ett hotbrev i varje infekterad mapp som lagrar de krypterade filerna. Detta hotbrev säger att dina personliga filer är ”skyddad” med en stark krypteringsnyckel . Den säger att man antingen kan vänta på ett mirakel att hända och få lösensumman fördubblad eller återställa filerna på ett enkelt sätt. Den säger att man lätt kan få sina filer tillbaka genom att betala en lösensumma via Bitcoin. Men vi rekommenderar dig att ignorera vad dessa brottslingar säger; Det är mycket osannolikt att de kommer att lägga kraft på att återhämta sig dina filer.

Hur kapade TeslaCrypt 3.0 min dator?

Om du inte vet hur denna trojanska hästen tog sig in i ditt system, läs informationen här nedanför:

- TeslaCrypt 3.0 viruset sprids oftast igenom skadliga email, så håll dig borta från email som kommer från okända email adresser. Du bör speciellt hålla dig borta från alla bifogade filer som kan komma med sådana email. Du bör vara medveten om att skadliga filer oftast är dolda och de kan se ut som säkra filer vid första anblick.

- Om man blir smittad med skadlig kod, måste man se till att man tar bort HELA viruset och alla dess komponenter. Annars kan några överblivna skadliga program, t.ex. Trojaner, samla in information om din dator och ladda ner hot som TeslaCrypt 3.0 på den. Enligt uppgift kallas en av trojanerna som kan installera TeslaCrypt för Miuref.B Trojan.

- Håll dig borta från erbjudanden att uppgradera programvara om de når dig i en form av popup-annonser eller nya flikar. Tänk på att skadliga program kan levereras med sådana oseriösa programuppdateringar, så var försiktig att inte falla för bedragares trick. Ni bör endast hämta programvaruuppdateringar från tillförlitliga källor, till exempel officiella utvecklarens hemsida.

För att ta bort TeslaCrypt 3.0, hitta och ta bort alla dess filer. Om du inte vet hur du gör det så kan du läsa vår TeslaCrypt 3.0 borttagningsguide som finns på sida 2.

TeslaCrypt 3.0 borttagningsinstruktioner

På tal om ransomware rekommenderar vi dig starkt att välja det automatiska borttagningsalternativet eftersom du har att göra med ett lömskt och svårt virus som kan orsaka en hel del skador på din dator. Vi rekommenderar att du installerar FortectIntego eller Webroot SecureAnywhere AntiVirus och söker igenom din dator efter skadliga filer. Sådana program kan hitta och permanent ta bort alla filer som tillhör TeslaCrypt 3.0. Men, om du fortfarande föredrar att ta bort viruset manuellt så har vi instruktioner längre ner på sidan.

Hur dekrypterar jag mina filer?

Tyvärr har TeslaCrypt 3.0 viruset uppdaterats och enligt uppgift är det nästan omöjligt att dekryptera låsta filer nu. Däremot kan man återställa personliga filer ifall man har en säkerhetskopia av dem som lagrats på en extern hårddisk. Om du har det, ta bort ransomwaret från datorn innan du ansluter enheten och importera sedan filerna till datorn. Om man inte har en säkerhetskopia av filerna kan det vara omöjligt att återskapa förlorad data. Vi rekommenderar dock fortfarande att du provar ett av följande dekryptering verktyg: Photorec, Kaspersky virus-fighting utilities eller R-Studio.

Manuell TeslaCrypt 3.0 Borttagningsguide

Utpressningsprogram: Manuell borttagning av utpressningsprogram (ransomware) i Felsäkert läge

Viktigt! →

Manuell borttagning kan vara för komplicerad för vanliga datoranvändare. Det krävs avancerade IT-kunskaper för att utföras korrekt (om viktiga systemfiler tas bort eller skadas kan det leda till att Windows totalt förstörs), och det kan också ta flera timmar att genomföra. Därför rekommenderar vi starkt att du istället använder den automatiska metoden som visas ovan.

Steg 1. Starta Felsäkert Läge med Nätverk

Manuell borttagning av skadeprogram bör utföras i felsäkert läge.

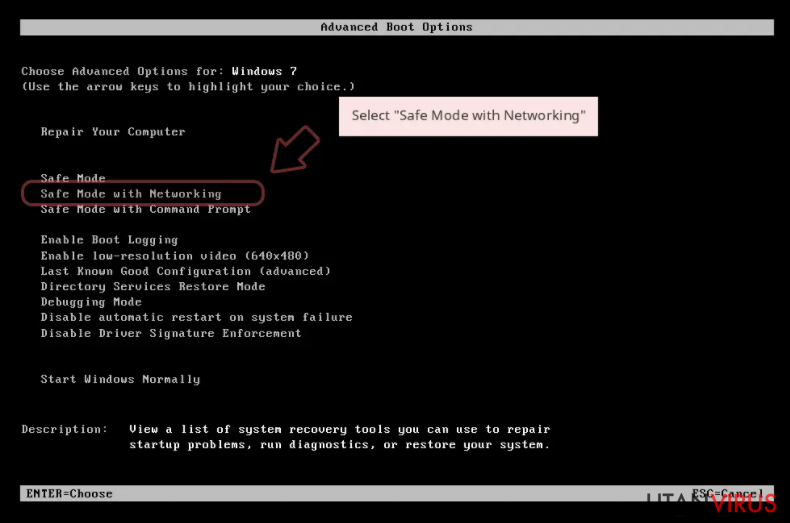

Windows 7 / Vista / XP

- Klicka på Start > Stäng av > Starta om > OK.

- När datorn blir aktiv börjar du trycka på F8-knappen (om det inte fungerar kan du prova F2, F12, Del, osv. – det beror på din moderkortsmodell) flera gånger tills du ser fönstret Avancerade startalternativ.

- Välj Felsäkert läge med Nätverk från listan.

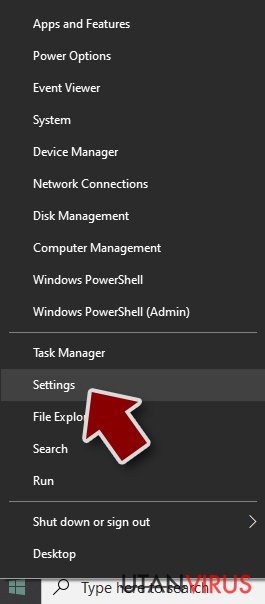

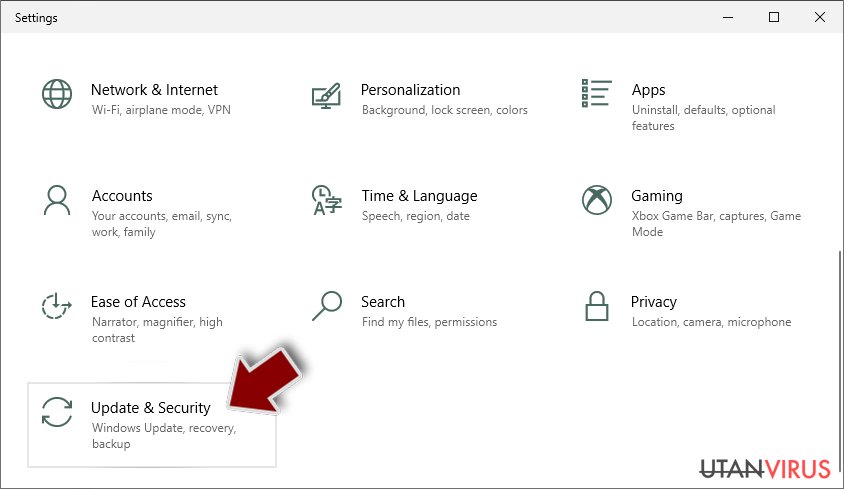

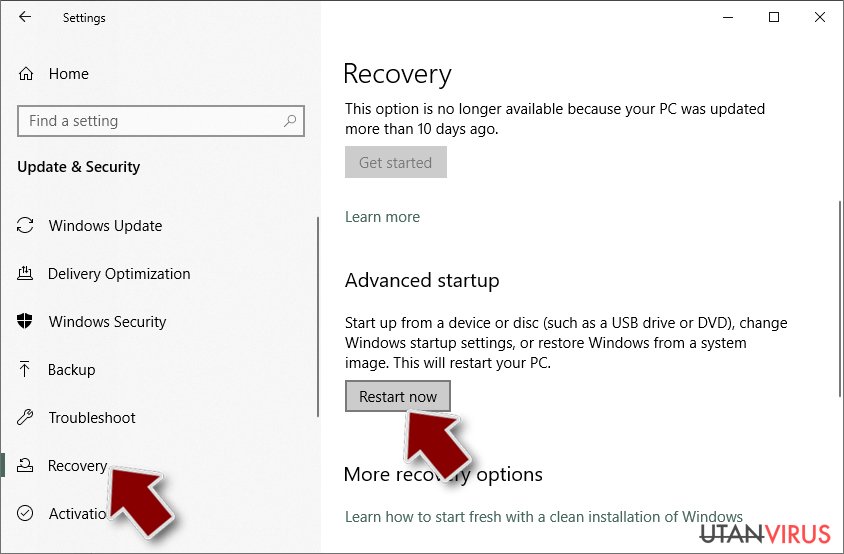

Windows 10 / Windows 8

- Högerklicka på Start-knappen och välj Inställningar.

- Bläddra ner och välj Uppdatering & Säkerhet.

- Till vänster i fönstret väljer du Återhämtning.

- Bläddra nu nedåt för att hitta sektionen Avancerad start.

- Klicka på Starta om nu.

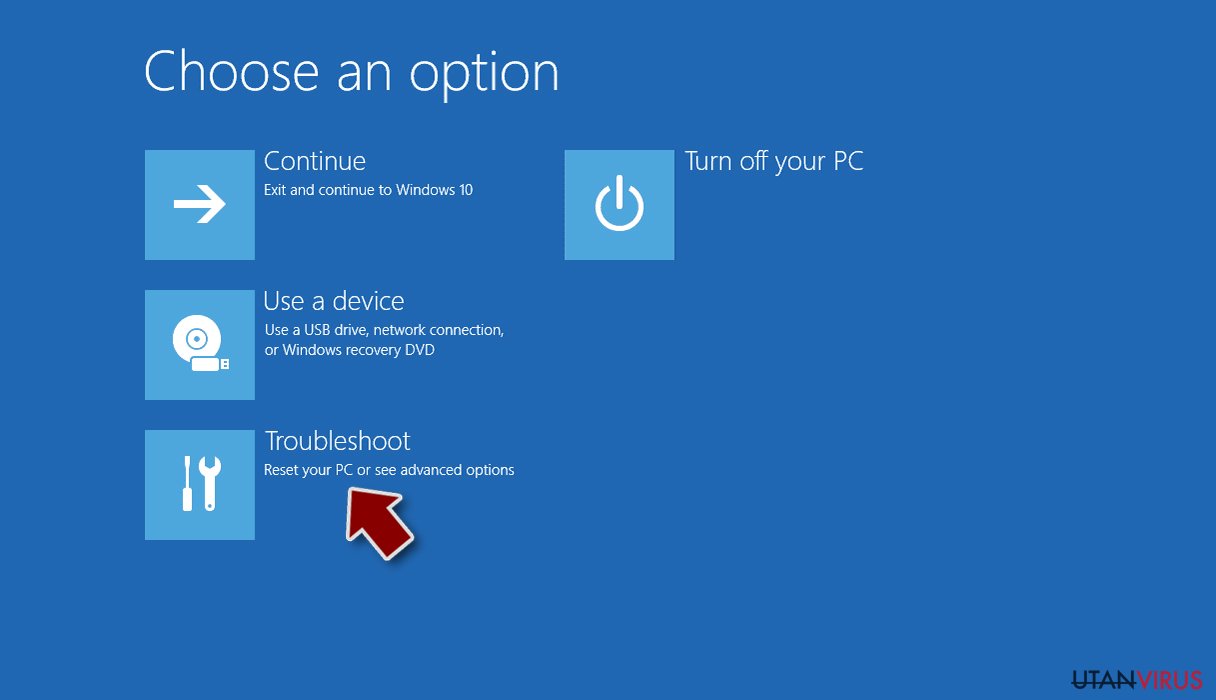

- Välj Felsök.

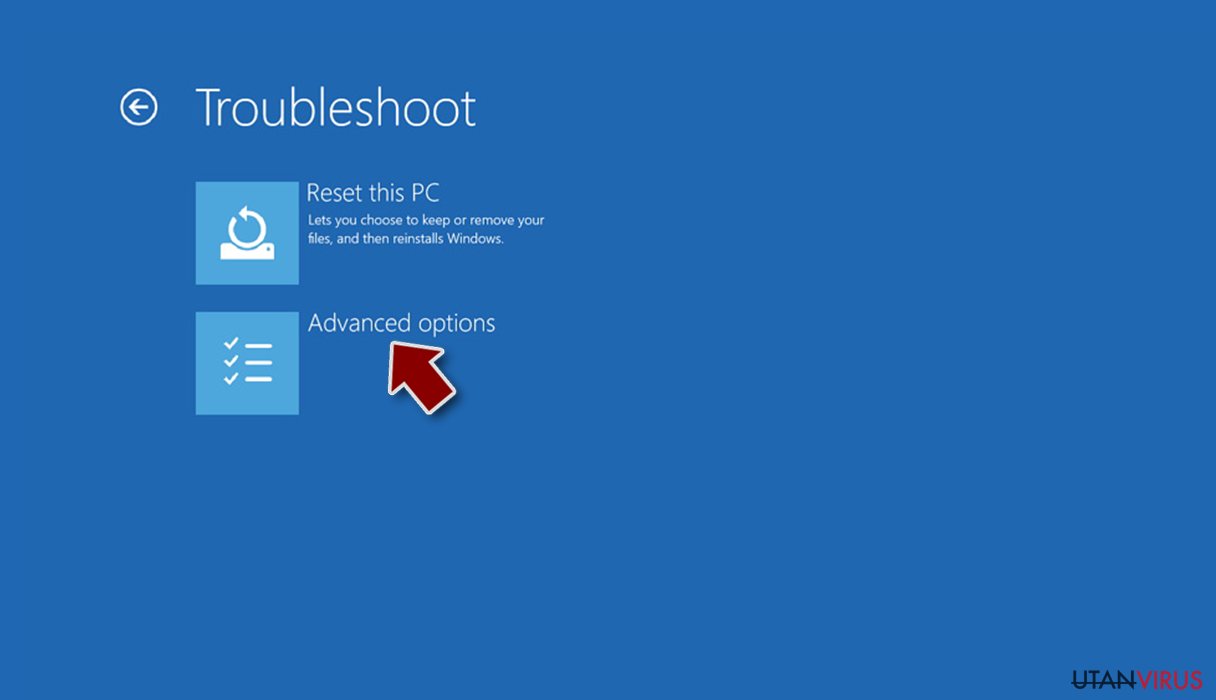

- Gå till Avancerade alternativ.

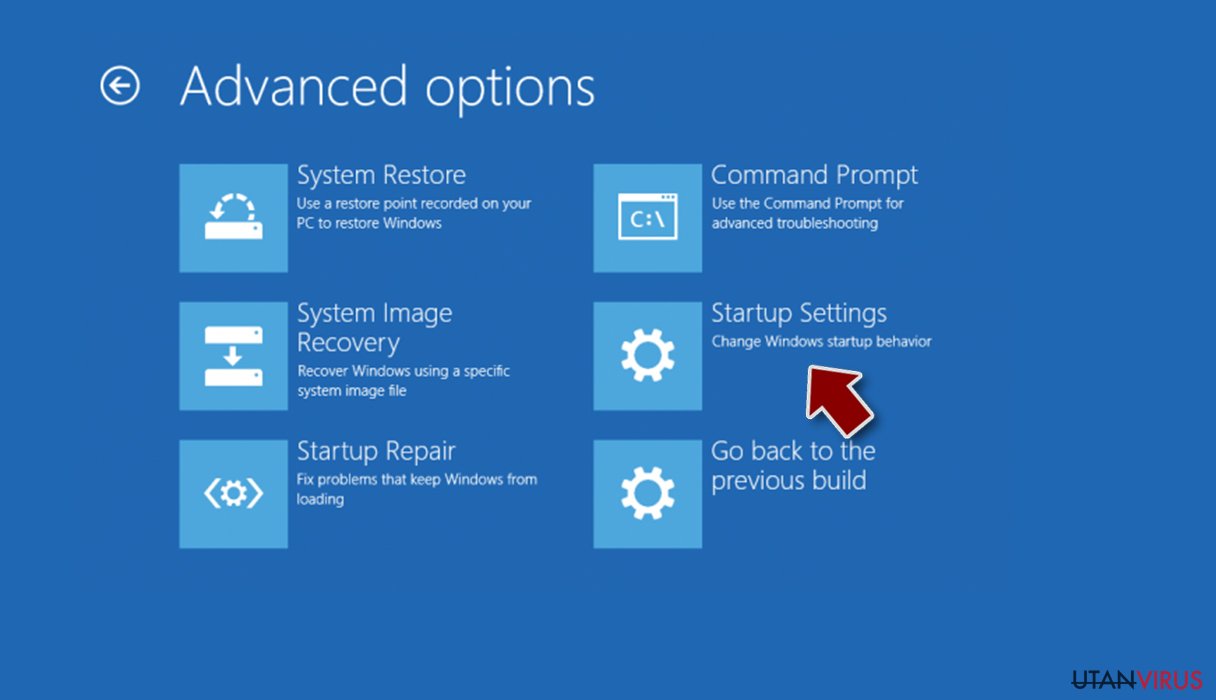

- Välj Inställningar för uppstart.

- Tryck på Starta om.

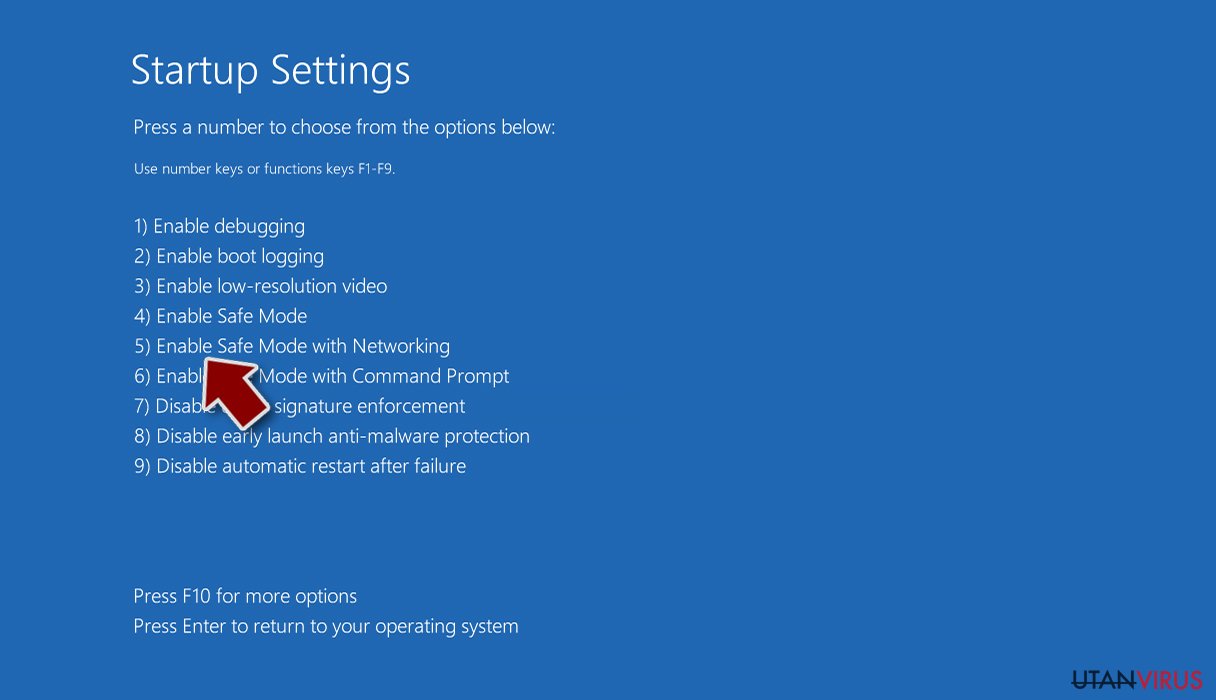

- Tryck nu på 5 eller klicka på 5) Aktivera felsäkert läge med nätverk.

Steg 2. Stäng av alla skumma processer

Windows Aktivitetshanteraren är ett användbart verktyg som visar alla processer som körs i bakgrunden. Om skadlig kod kör en process måste du stänga av den:

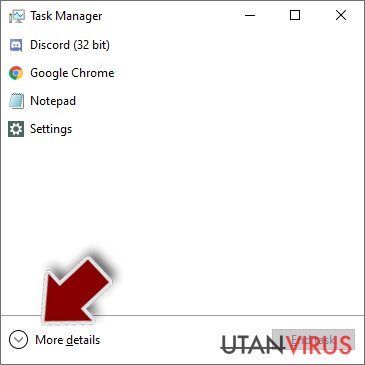

- Tryck Ctrl + Shift + Esc på tangentbordet för att öppna Windows Aktivitetshanteraren.

- Tryck på Fler detaljer.

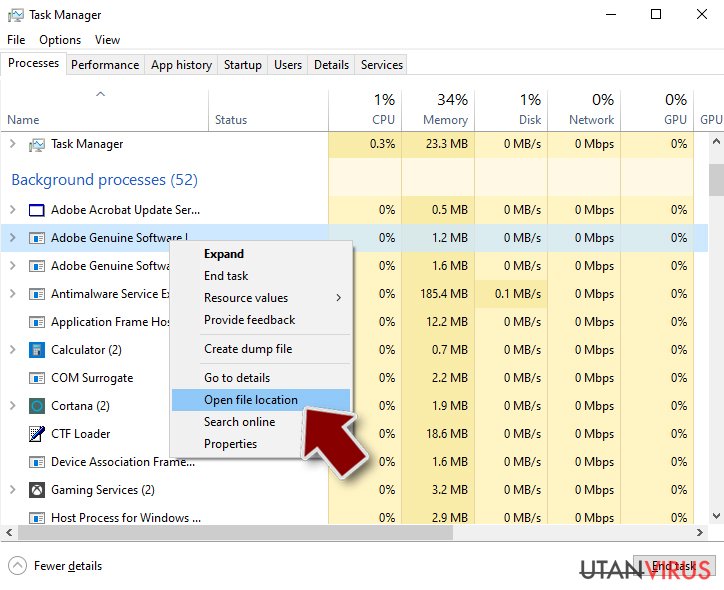

- Bläddra ner till Bakgrundsprocesser och leta efter något misstänkt.

- Högerklicka och välj Öppna filplats.

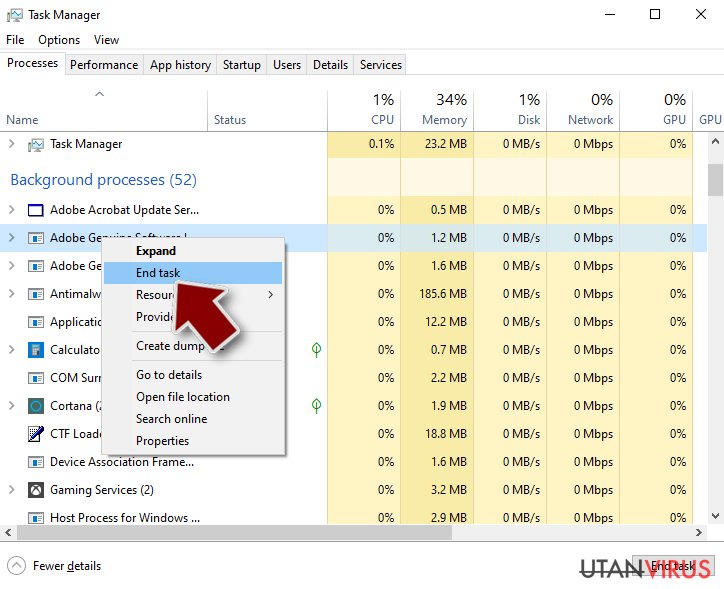

- Gå tillbaka till processen, högerklicka och välj Avsluta aktivitet.

- Radera innehållet i den skadliga mappen.

Steg 3. Kontrollera start av programmet

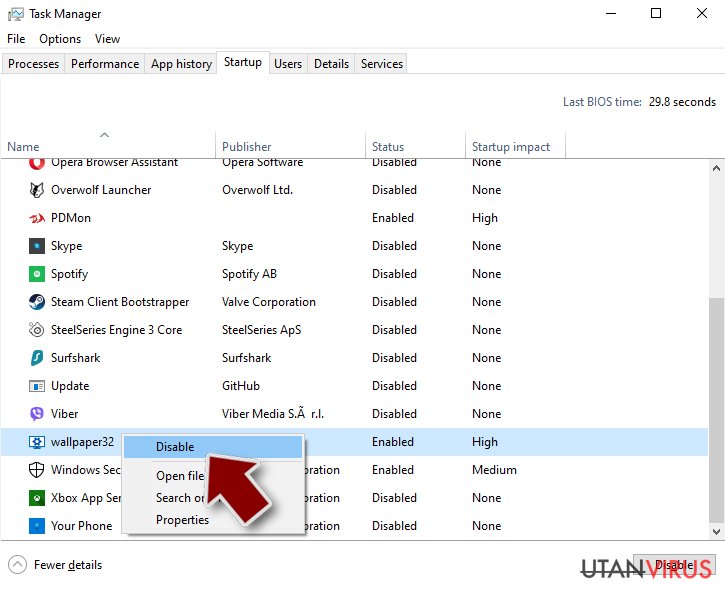

- Ctrl + Shift + Esc på tangentbordet för att öppna Windows Aktivitetshanteraren.

- Gå till fliken Uppstart.

- Högerklicka på det misstänkta programmet och välj Inaktivera.

Steg 4. Radera virusfiler

Malware-relaterade filer kan finnas på olika ställen i din dator. Här finns instruktioner som kan hjälpa dig att hitta dem:

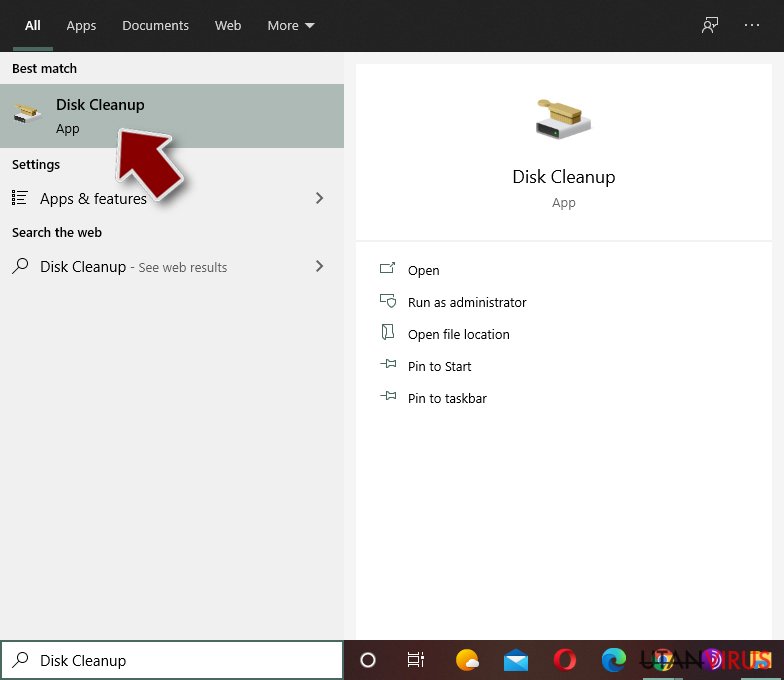

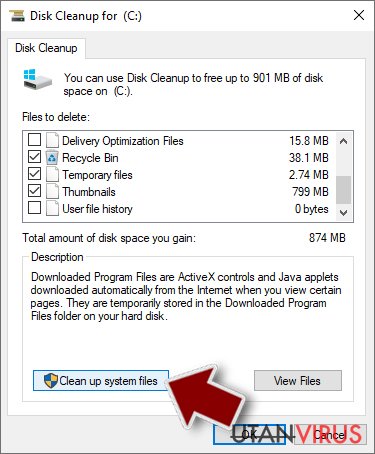

- Skriv in Diskrensning i Windows-sökningen och tryck på Enter.

- Välj den enhet du vill rensa (C: är din huvudenhet som standard och är troligtvis den enhet som innehåller skadliga filer).

- Bläddra i listan Filer som ska raderas och välj följande:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Välj Rensa upp systemfiler.

- Du kan också leta efter andra skadliga filer som är gömda i följande mappar (skriv dessa sökord i Windows Sökbar och tryck på Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

När du är klar startar du om datorn i normalt läge.

Ta bort TeslaCrypt 3.0 med System Restore

-

Steg 1: Starta om din dator i Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klicka på Start → Shutdown → Restart → OK.

- När din dator blir aktiv så trycker du F8 upprepade gånger tills du ser fönstret Advanced Boot Options.

-

Välj Command Prompt från listan

Windows 10 / Windows 8- Tryck på knappen Power vid Windows inloggningsskärm. Tryck och håll nu ned Shift på ditt skrivbord och klicka på Restart..

- Välj nu Troubleshoot → Advanced options → Startup Settings och tryck avslutningsvis på Restart.

-

När din dator blir aktiv så väljer du Enable Safe Mode with Command Prompt i fönstret Startup Settings.

-

Steg 2: Återställ dina systemfiler och inställningar

-

När fönstret Command Prompt dyker upp så skriver du in cd restore och klickar Enter.

-

Skriv nu in rstrui.exe och tryck på Enter igen..

-

När ett nytt fönster dyker upp klickar du på Next och väljer en återställningspunkt från innan infiltrationen av TeslaCrypt 3.0. Efter att ha gjort det klickar du på Next.

-

Klicka nu på Yes för att starta systemåterställningen.

-

När fönstret Command Prompt dyker upp så skriver du in cd restore och klickar Enter.

Avslutningsvis så bör du tänka på skydd mot krypto-gisslanprogram. För att skydda din dator från TeslaCrypt 3.0 och andra gisslanprogram så ska du använda ett välrenommerat antispionprogram, såsom FortectIntego, SpyHunter 5Combo Cleaner eller Malwarebytes

Rekommenderat För Dig

Låt inte myndigheterna spionera på dig

Myndigheterna har många problemområden gällande att spåra användares information och spionera på invånare så du bör komma ihåg detta och lära dig mer om skuggig informationsinsamling. Undvik oönskad spårning från myndigheterna och spionering genom att bli helt anonym på nätet.

Du kan välja en annorlunda geografisk plats när du kopplar upp dig och få tillgång till vilket innehåll som helst, oavsett geografiska begränsningar. Du kan enkelt njuta av internetuppkopplingen utan risk av att bli hackad om du använder dig av en Private Internet Access VPN.

Ta kontroll över informationen som kan nås av styrelser och andra oönskade parter och surfa online utan att spioneras på. Även om du inte är inblandad i olagliga aktiviteter och litar på dina tjänster och plattformer så är det nödvändigt att aktivt skydda din integritet och ta försiktighetsåtgärder genom en VPN-tjänst.

Säkerhetskopiera filer för senare användning i fall malware-attacker uppstår

Mjukvaruproblems skapade av skadeprogram eller direkt dataförlust på grund av kryptering kan leda till problem med din enhet eller permanent skada. När du har ordentliga aktuella säkerhetskopior kan du enkelt ta igen dig om något sådant skulle hända och fortsätta med ditt arbete.

Det är viktigt att skapa uppdateringar för dina säkerhetskopior efter ändringar så att du kan fortsätta var du var efter att skadeprogram avbryter något eller skapar problem hos din enhet som orsakar dataförlust eller prestandakorruption.

När du har den senaste versionen av varje viktigt dokument eller projekt kan du undvika mycket frustration. Det är praktiskt när skadeprogram kommer från ingenstans. Använd Data Recovery Pro för systemåterställning.